Mirai 僵尸网络

Mirai 僵尸网络

Mirai 恶意软件可以利用 IoT 设备中的安全漏洞,而且有能力驾驭数百万 IoT 设备的机器力量,组成僵尸网络来发动攻击。

什么是 Mirai?

Mirai 是恶意软件,能够感染在 ARC 处理器上运行的智能设备,将其转变为远程控制的机器人或“僵尸”并组成网络。这种机器人网络称为僵尸网络,通常用于发动 DDoS 攻击。

恶意软件是一个统称,包括计算机蠕虫、病毒、特洛伊木马、Rootkit 和间谍软件。

2016 年 9 月,Mirai 恶意软件的作者在一个著名安全专家的网站上发起了 DDoS 攻击。一周后,他们向公众发布了源代码,目的可能是为了隐藏这次攻击的源头。此代码很快被其他网络罪犯复制,并且被认为是造成 2016 年 10 月域名注册服务提供商 Dyn 瘫痪的大规模攻击的幕后黑手。

Mirai 如何工作?

Mirai 扫描互联网上运行于 ARC 处理器上的 IoT 设备。这种处理器运行 Linux 操作系统的精简版本。如果没有更改默认的用户名和密码组合,Mirai 能够登录并感染该设备。

IoT 是物联网的简称,是可以连入互联网的智能设备的一个花名。这些设备可以是婴儿监视器、汽车、网络路由器、农业设备、医疗设备、环境监控设备、家用电器、数字录像机、中央控制摄像头、耳机或烟雾探测器等。

Mirai 僵尸网络雇用了十万个被劫持的 IoT 设备使 Dyn 瘫痪。

谁是 Mirai 僵尸网络的创造者?

21 岁的 Paras Jha 和 20 岁的 Josiah White 共同创立了 Protraf Solutions,这是一家提供 DDoS 攻击缓解服务的公司。他们是敲诈勒索的经典案例:他们的业务是提供 DDoS 缓解服务,而服务对象正是他们自己的恶意软件所攻击的组织。

为什么 Mirai 恶意软件仍然很危险?

Mirai 在不断变异。

尽管原始创造者已被抓获,但他们的源代码仍然存在。目前已诞生了 Okiru、Satori、Masuta 和 PureMasuta 等变体。例如,PureMasuta 能够将 D-Link 设备中的 HNAP 错误转变为武器。另一方面,OMG 种类则能使 IoT 设备变身为让网络犯罪分子保持匿名的代理。

最近还发现了非常厉害的僵尸网络,绰号为 IoTrooper 和 Reaper,能够以比 Mirai 快得多的速度入侵 IoT 设备。Reaper 能够瞄准大量设备制造商,而且对其机器人拥有更大的控制力。

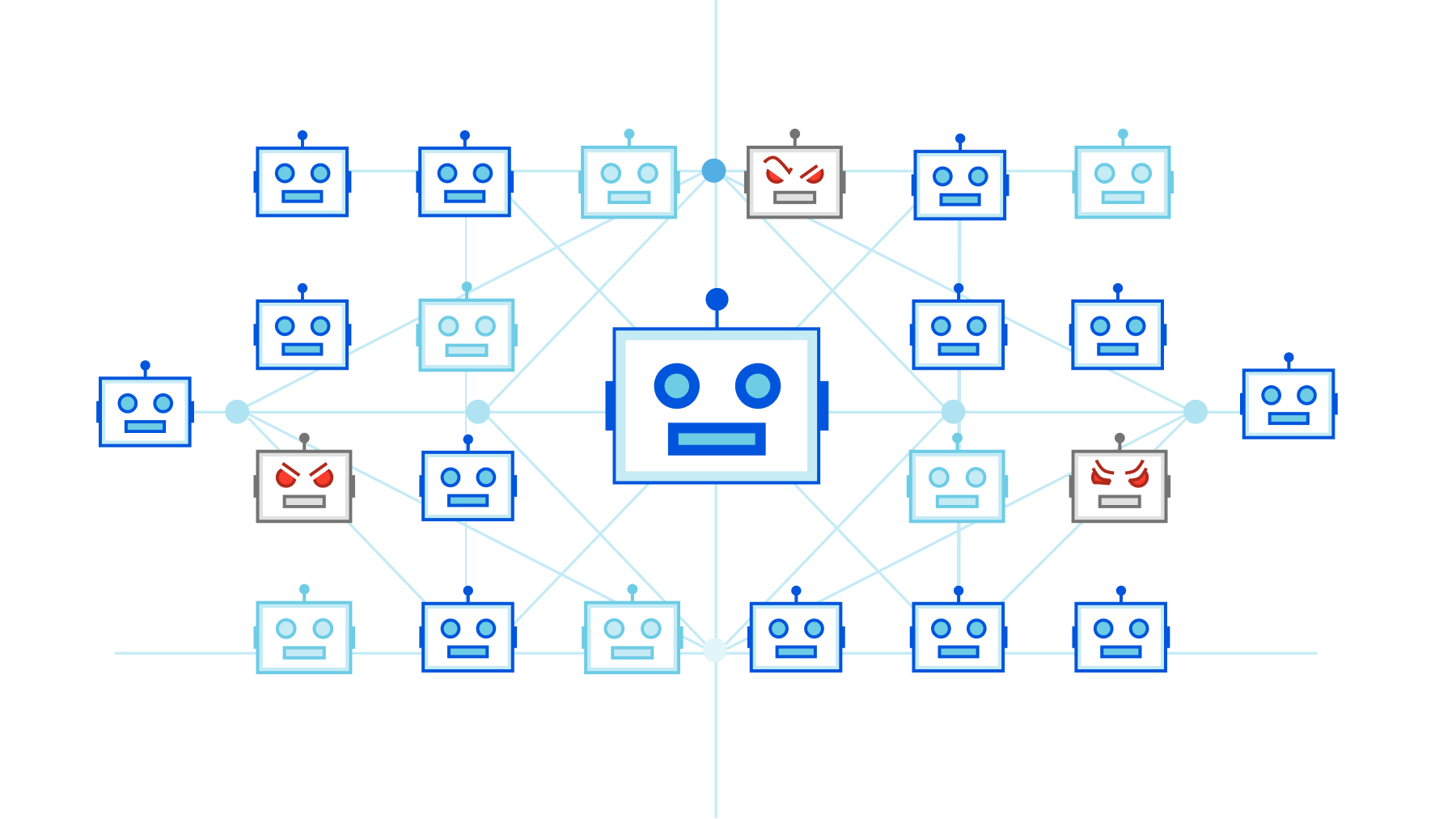

僵尸网络有哪些不同的模型?

集中式僵尸网络

如果将僵尸网络比作戏剧作品,则 C&C(命令与控制服务器,也称为 C2)服务器是导演。剧中的演员就是被恶意软件感染并已加入讲师网络的机器人。

当恶意软件感染设备时,机器人发出定时信号通知 C&C 它已到位。此连接会话保持打开,直到 C&C 准备好命令机器人执行其指令,例如发送垃圾邮件以及进行密码破解和 DDoS 攻击等。

在集中式僵尸网络中,C&C 能够将命令直接传达给机器人。但是,C&C 也是单一故障点:如果它被关闭,僵尸网络也将失效。

分层 C&C

僵尸网络控制可以划分为多个层级,拥有多个 C&C。专门的服务器组指定用于特定目的,例如,将机器人组织到小组里来传送指定的内容,等等。这使得僵尸网络更难以消灭。

分散式僵尸网络

对等(P2P)僵尸网络是新一代僵尸网络。P2P 机器人不与集中式服务器通信,而是同时充当命令服务器和接收命令的客户端。这避免了集中式僵尸网络固有的单一故障点问题。由于 P2P 僵尸网络无需 C&C 即可运作,因此更难消灭。例如,Trojan.Peacomm 和 Stormnet 就是 P2P 僵尸网络幕后的恶意软件。

恶意软件如何使 IoT 设备转变为机器人或僵尸?

通常,电子邮件网络钓鱼是一种明显有效的感染计算机的方式,可以诱使受害者点击指向恶意网站的链接或下载受感染的附件。很多时候,恶意代码经过特意编写,让普通防病毒软件无法检测到。

对于 Mirai 而言,用户无需做任何事情,只要新安装的设备上保留默认用户名和密码不更改便可。

Mirai 和点击欺诈之间有什么联系?

按点击数付费(PPC),也称为按点击数计费(CPC),是一种在线广告形式,公司通过这种形式向网站付费以托管其广告。付款数额取决于站点访问者点击该广告的数量。

以欺诈方式操纵 CPC 数据称为点击欺诈。这可以通过让人们手动点击广告、使用自动化软件或借助机器人来完成。这一过程可以为网站带来欺诈性利润,但要以投放这些广告的公司的利益为代价。

Mirai 的原始作者因将其僵尸网络出租给 DDoS 攻击和点击欺诈而被定罪。

为什么僵尸网络很危险?

僵尸网络几乎能影响到人们生活的每个方面,不论使用的是 IoT 设备还是互联网。僵尸网络能够:

- 攻击 ISP,有时会导致合法流量遭受拒绝服务

- 发送垃圾电子邮件

- 发动 DDoS 攻击并关闭网站和 API

- 开展点击欺诈

- 攻克网站上薄弱的 CAPTCHA 质询,以在登录过程中模仿人类行为

- 窃取信用卡信息

- 利用 DDoS 攻击威胁迫使公司支付赎金

为什么僵尸网络扩散难以遏制?

阻止僵尸网络扩散如此困难的原因有很多:

IoT 设备所有者

没有成本或服务中断,因此没有动力去保护智能设备。

虽可通过重新启动来清除受感染的系统,但由于扫描潜在机器人的频率是恒定的,因此有可能在重新启动后几分钟内重新感染。这意味着,用户必须在重新启动后立即更改默认密码。否则,他们必须阻止设备访问互联网,直到可以重置固件并离线更改密码。大多数设备所有者既没有专业知识,也没有相应的动力。

ISP

受感染设备在其网络上增加的流量通常与媒体流产生的流量无法相比,因此没有太多动机去关心这一点。

设备制造商

设备制造商鲜有动力投资于低成本设备的安全性。让他们对攻击承担责任也许是强制改变的一种方法,但在执行不严的地区可能不起作用。

忽视设备安全性将带来巨大危险:例如,Mirai 能够禁用防病毒软件,使检测成为一个难题。

量级

每年有超过 15 亿基于 ARC 处理器的设备涌向市场,数量如此庞大的设备被收进危害极大的僵尸网络,意味着这些恶意软件变体的潜在影响力正在攀升。

简单

僵尸网络工具包现成可用,无需精通技术。只要花费 14.99-19.99 美元,就能租用僵尸网络一整个月。如需更多信息,请参阅什么是 DDoS Booter/Stresser?。

全球物联网安全标准

没有全球实体或共识来制定和执行物联网安全标准。

尽管某些设备有可用的安全补丁,但用户可能没有技能或动机去进行更新。许多低端设备制造商根本不提供任何维护。即使有提供维护的,通常也不长久。另外,一旦不再维护更新,设备便无法淘汰,因而无限期地处于不安全状态。

全球执法

难以追踪和起诉僵尸网络创建者使遏制僵尸网络扩散变得棘手;对于网络犯罪,没有职能与国际刑警组织相当并具有相应调查技能的全球性警察机构。在最新技术方面,全球执法部门通常无法跟上网络犯罪分子的脚步。

现在,许多僵尸网络都采用一种称为 Fast Flux 的 DNS 技术,以隐藏用于下载恶意软件或托管网络钓鱼站点的域。这使得它们极难追踪和消灭。

僵尸网络感染是否会降低 IoT 设备的性能?

可能会。偶尔,受感染的设备可能会运行缓慢,但它们大多数都可以正常工作。设备所有者没有很大的动力去想办法清除感染。